1

Deviare In-Process

Deviare In-Process는 Microsoft Windows® 용 코드 차단 엔진입니다.이중 라이센스 라이브러리 인 GPLv3 및 Commercial입니다.소스 코드는 GitHub에서 구할 수 있습니다.

- 무료 앱

- Windows

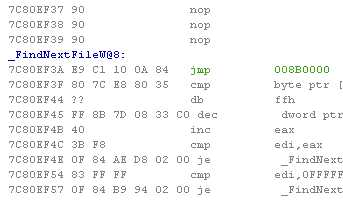

Deviare In-Process는 Microsoft Windows® 용 코드 차단 엔진입니다.이중 라이센스 라이브러리 인 GPLv3 및 Commercial입니다.소스 코드는 GitHub에서 구할 수 있습니다.이 라이브러리는 Deviare 2.0 기술의 핵심이며 Microsoft Detours®에 대한 최상의 대안이지만보다 편리한 가격입니다.라이브러리는 C ++로 코딩되며 런타임 동안 이진 라이브러리를 계측하는 데 필요한 모든 기능을 제공합니다.여기에는 32 비트 및 64 비트 응용 프로그램에 대한 지원이 포함되며 프로세스를 중단시킬 수있는 다양한 상황을 확인하는 가로 채기를 구현합니다.Win32 함수 나 다른 코드를 가로 채야하는 경우이 라이브러리를 사용하면 그 어느 때보 다 쉬워집니다.다른 라이브러리와 달리 Deviare In-Process는 멀티 스레드 응용 프로그램 API 후킹을 구현하기위한 안전한 메커니즘을 제공합니다.응용 프로그램이 실행 중이면 둘 이상의 스레드가 가로채는 코드를 실행할 수 있습니다.Deviare In-Process는이 시나리오에서도 안전한 후킹을 제공하는 유일한 후킹 라이브러리입니다.또한 인터셉트 된 프로세스를 시작하는 DetourCreateProcessWithDll 함수와 동등한 기능을 제공합니다.Win32 API 함수의 코드 차단을 보여주는 어셈블러 코드의 조각입니다.이미지는 FindNextFile 함수에 대한 모든 호출이 Deviare In-Process 라이브러리에서 처리되며 사용자 정의 코드를 실행할 수 있음을 보여줍니다.응용 프로그램의 이벤트에 바인딩 할 수 있습니다.Deviare In-Process 계측 엔진 패키지에는 빠른 시작을 위해 C ++의 샘플 코드가 포함되어 있습니다.

카테고리

Windows 용 Deviare In-Process의 대안

2

WinAPIOverride

이 소프트웨어를 사용하면 모든 호출 규칙 (stdcall 또는 cdecl)에 대한 프로세스 기능을 모니터링 및 / 또는 수정할 수 있습니다.

- 무료 개인 앱

- Windows

1

Microsoft Research Detours

Microsoft Research Detours v3 Professional은 x86, x64 및 IA64 컴퓨터에서 임의의 Win32 기능을 계측하기위한 라이브러리입니다.이제 대상 함수에 대한 메모리 내 코드를 다시 작성하여 Win32 함수를 가로 챌 수 있습니다.

- 유료 앱

- Windows

1

0

Tuple Spaces

시간 초과 및 트랜잭션이있는 튜플 공간.특징 : 병렬 및 분산 컴퓨팅 로컬 및 원격 프로세스 조정 메시지 전달 마스터 작업자 패턴